Co jeszcze znajdziesz w środku? Przegląd kluczowych tematów (rozwinięcie każdego ze słów stanowi osobno każdy z rozdziałów):

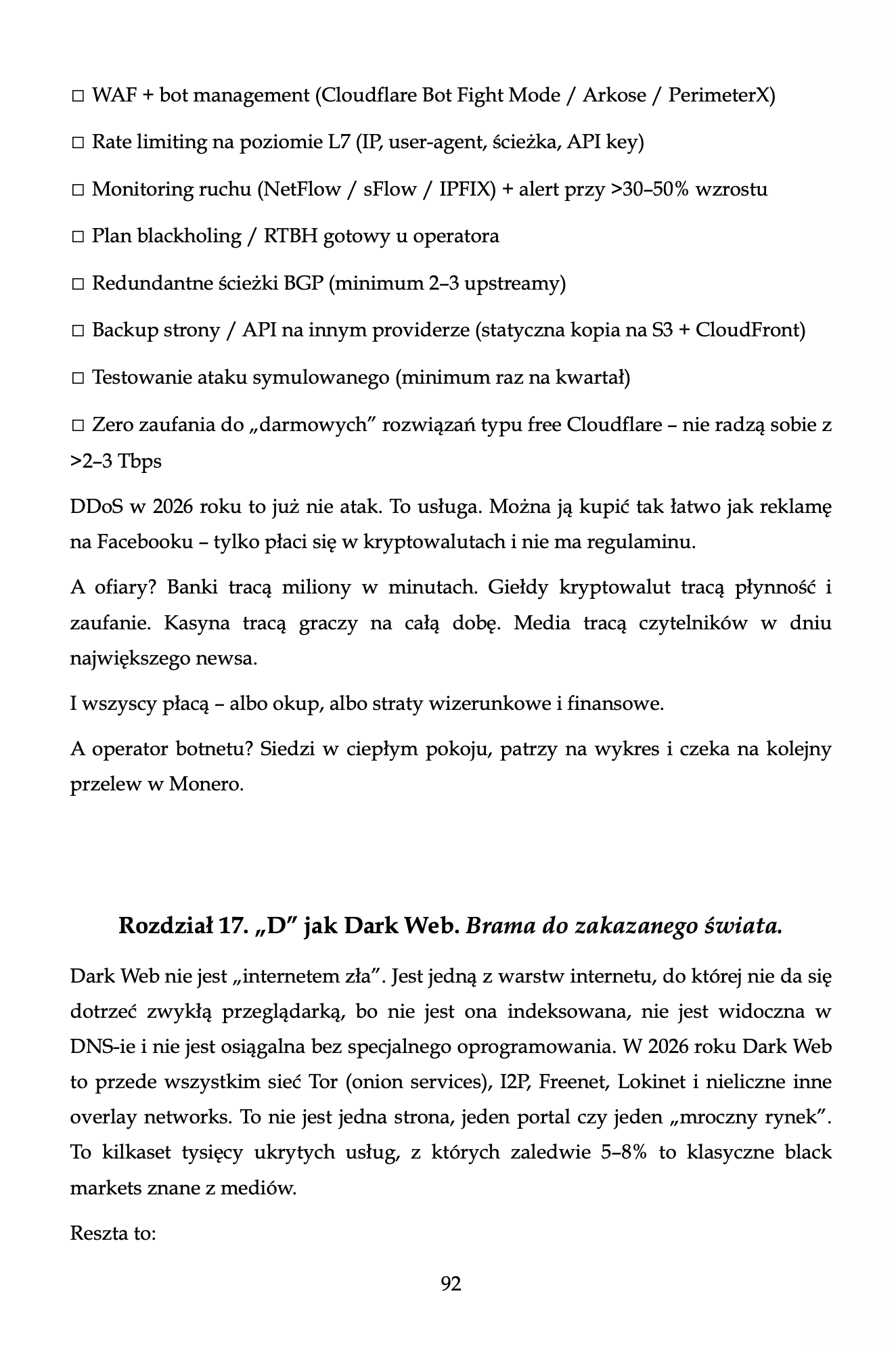

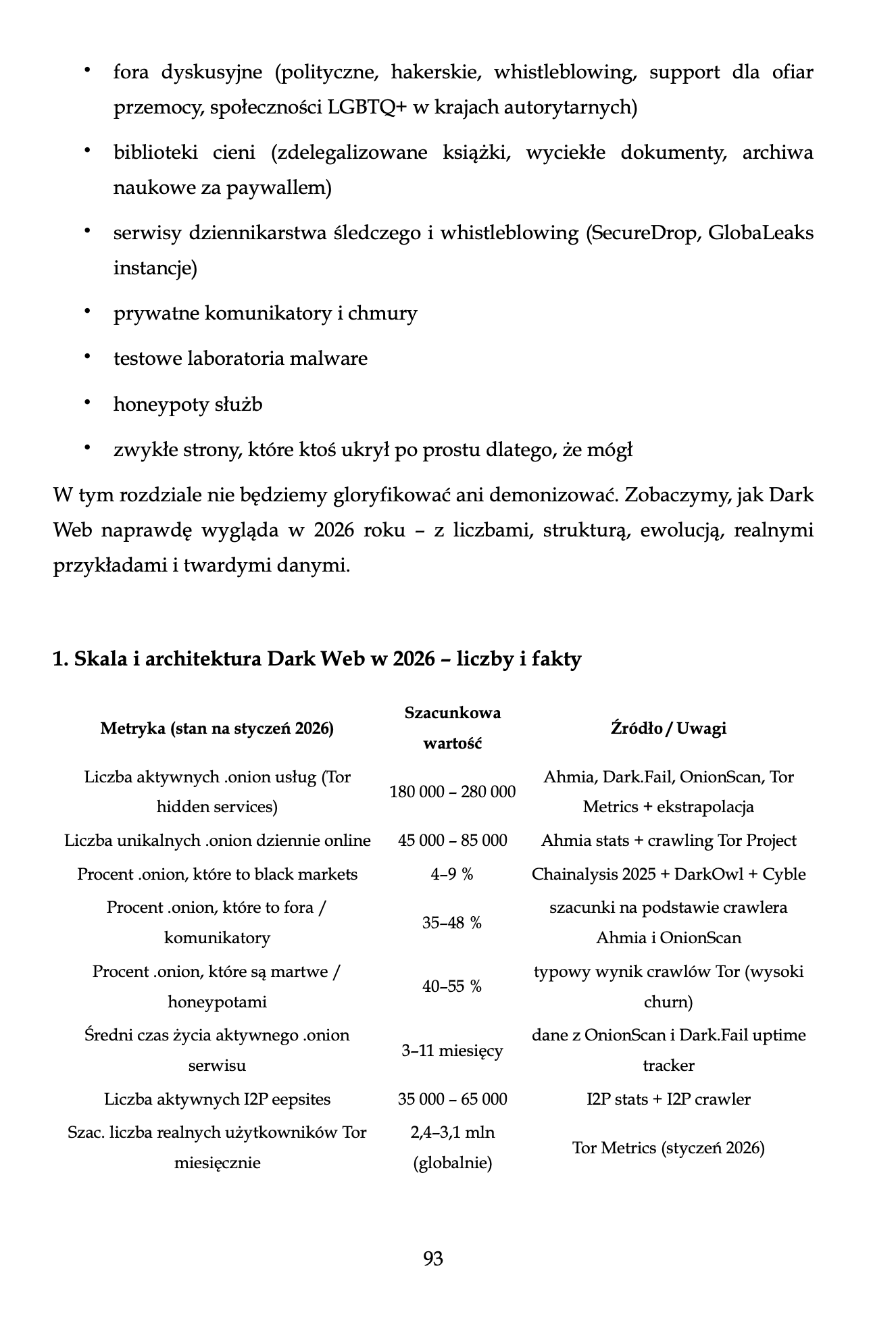

- Podstawy i warstwy internetu: Szczegółowe wyjaśnienie Surface Web, Deep Web i Dark Net – trzy warstwy, które tworzą całość sieci. Dowiesz się, dlaczego DarkNet to nie „inna rzeczywistość”, ale kontekst ukrywania aktywności w istniejącej infrastrukturze, z przykładami błędów reporterskich i mitów medialnych.

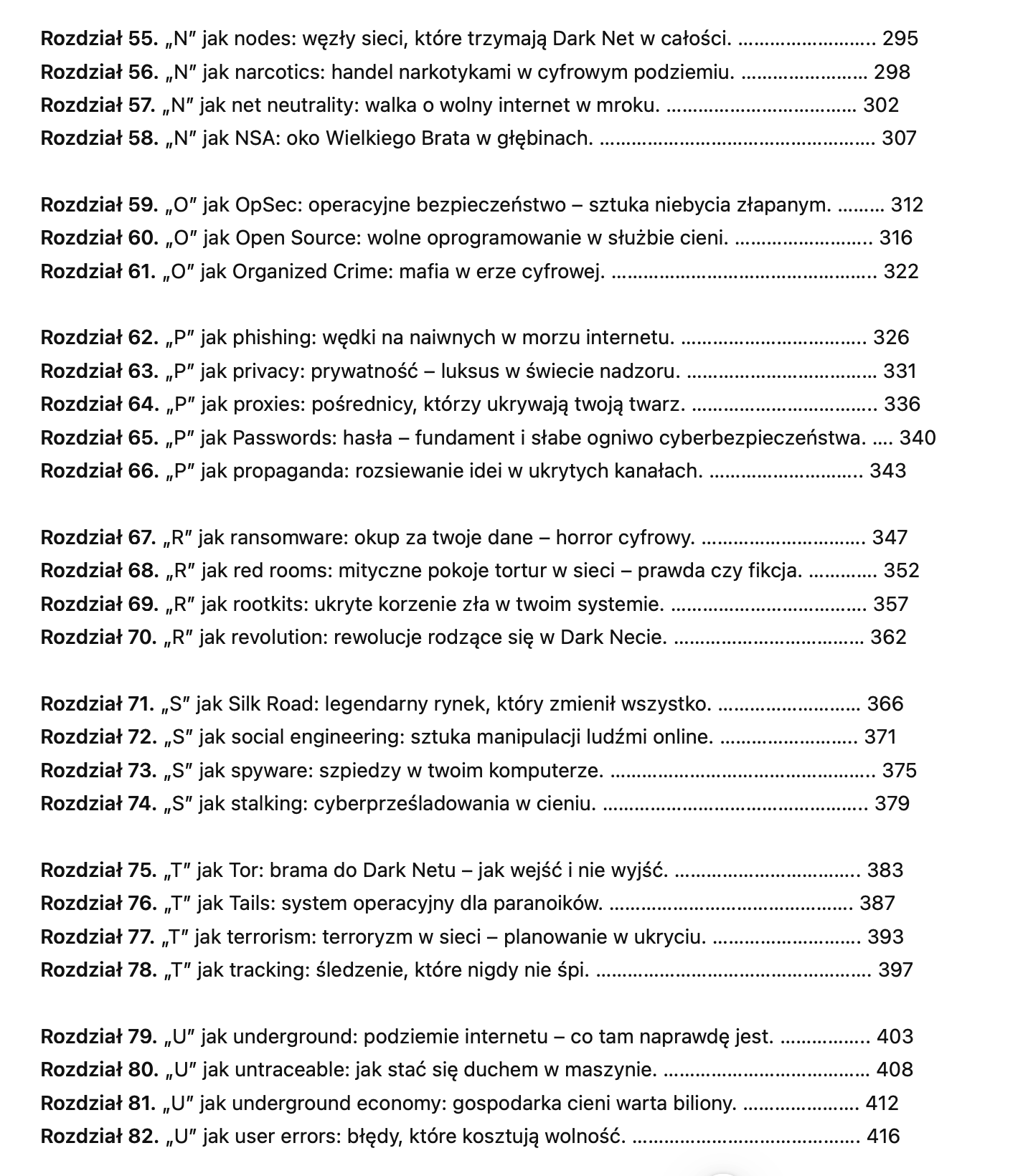

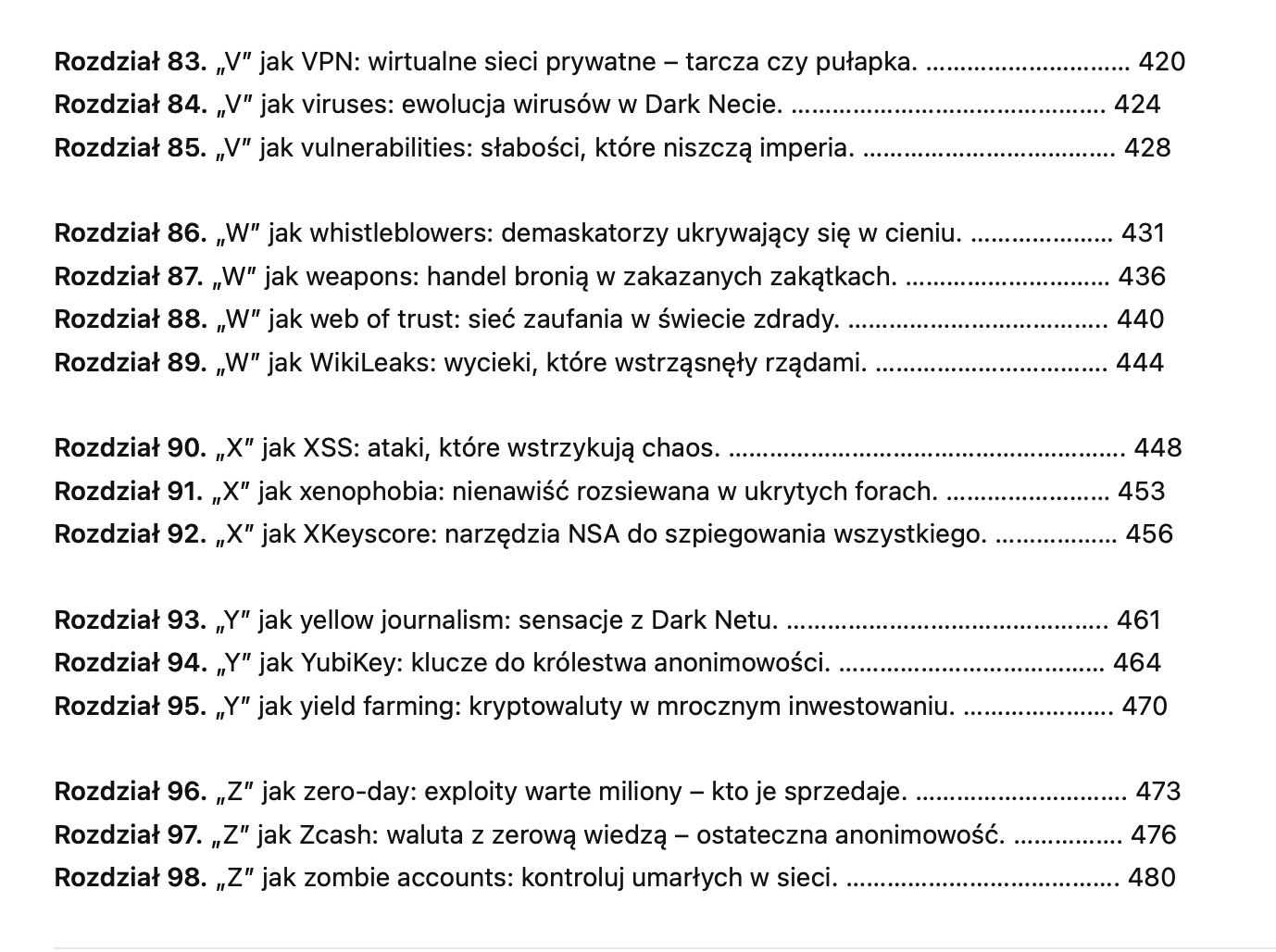

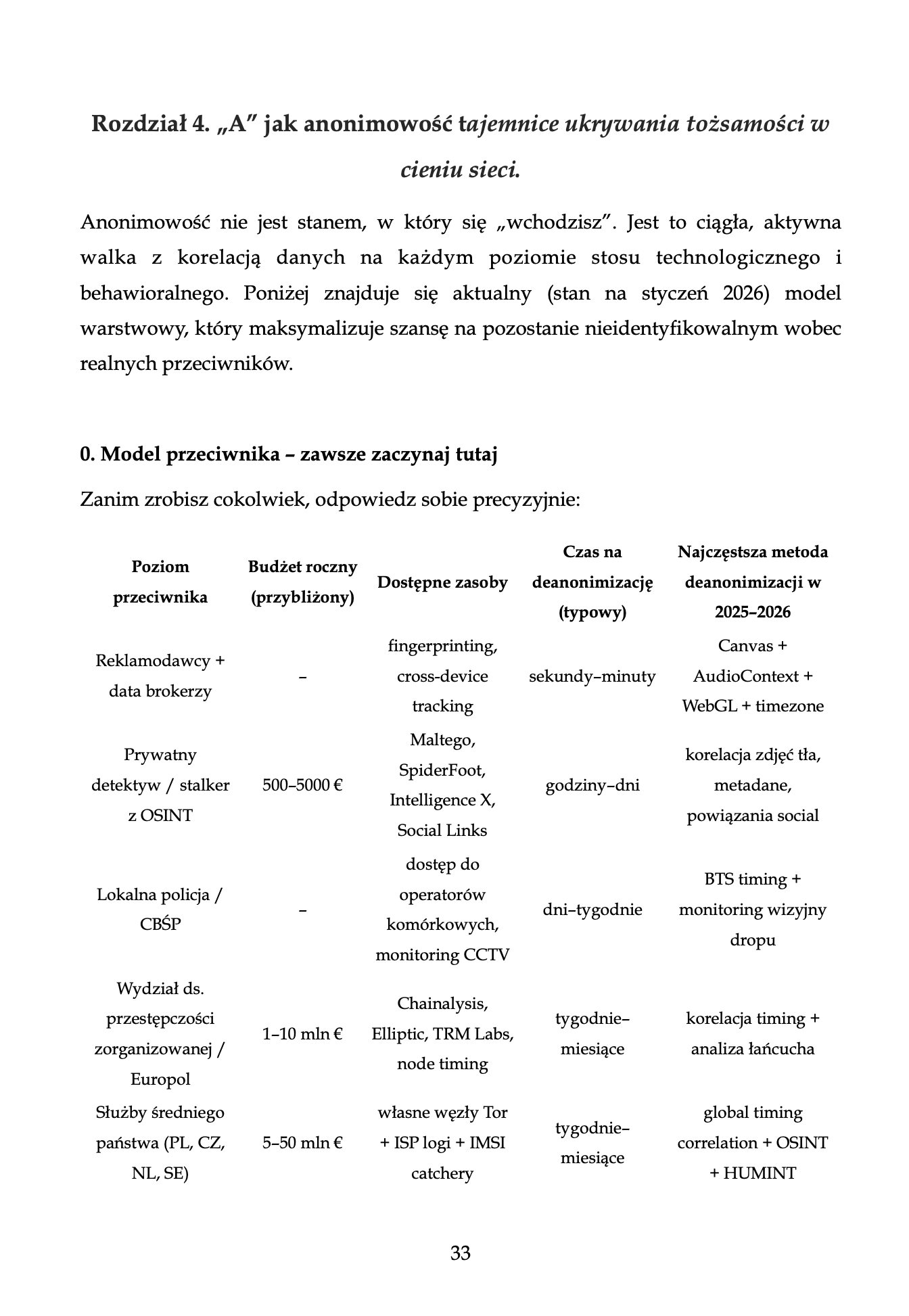

- Narzędzia anonimowości i bezpieczeństwa: Głębokie omówienie Tor, Tails OS, VPN, proxy, I2P i OpSec (Operational Security). Nauczysz się, jak stać się „duchem w maszynie”, minimalizować ślady metadanych, geotaggingu i unikać pułapek honeypotów.

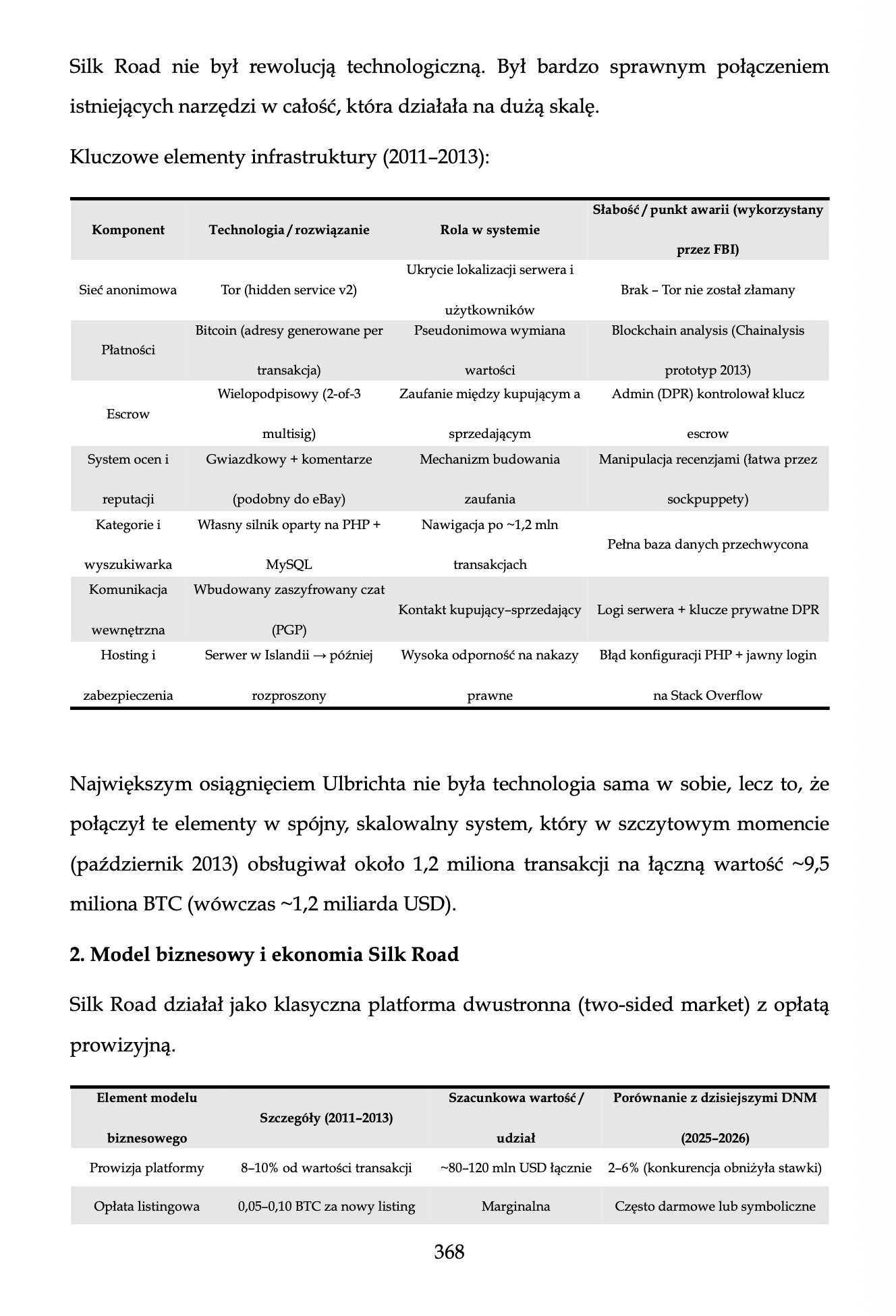

- Kryptowaluty i ekonomia cieni: Od Bitcoin, przez Monero, Zcash po blockchain – analiza transakcji, mixerów, tumblerów i prania pieniędzy. Poznaj underground economy wartą biliony dolarów, z przykładami jak Silk Road czy AlphaBay.

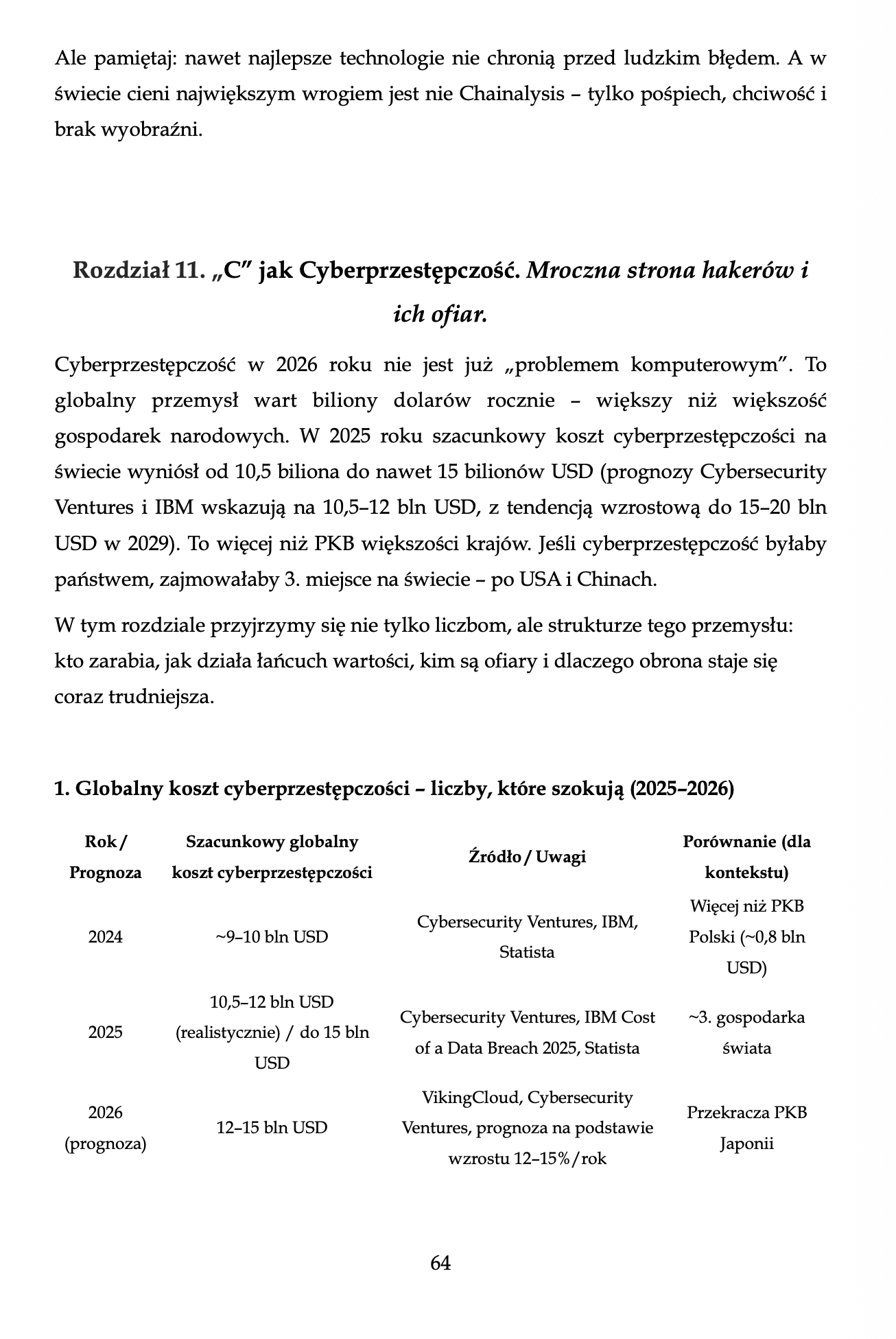

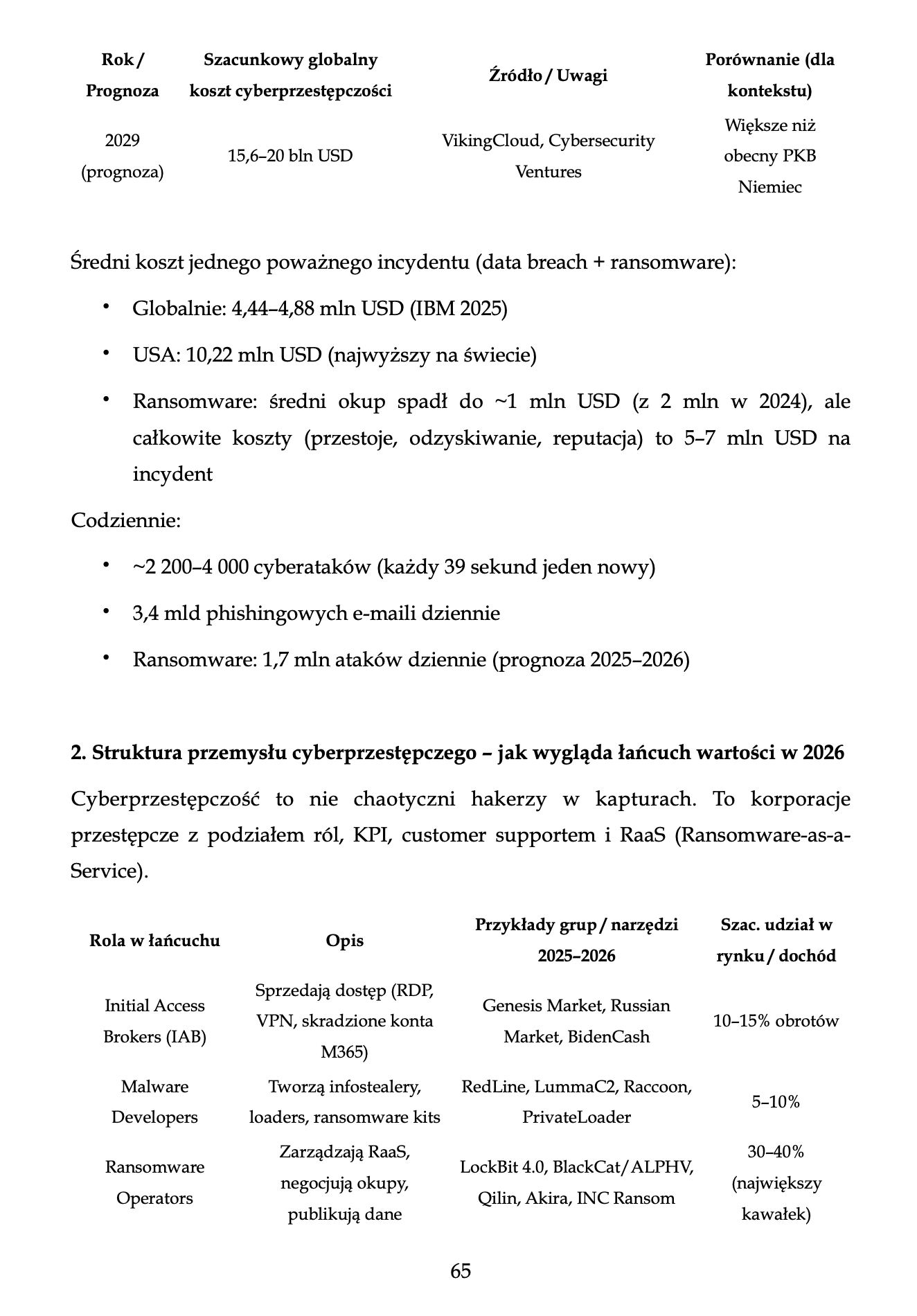

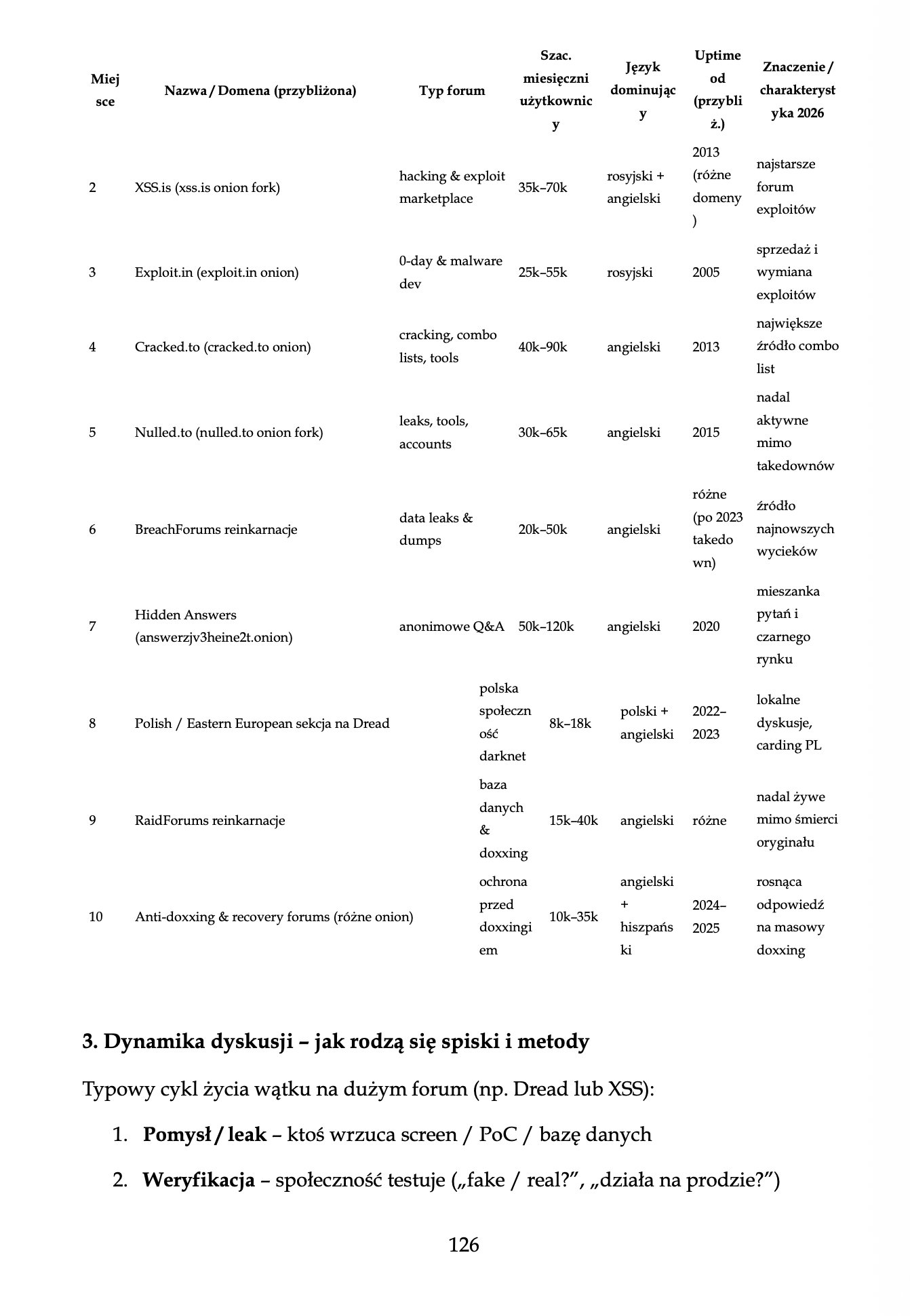

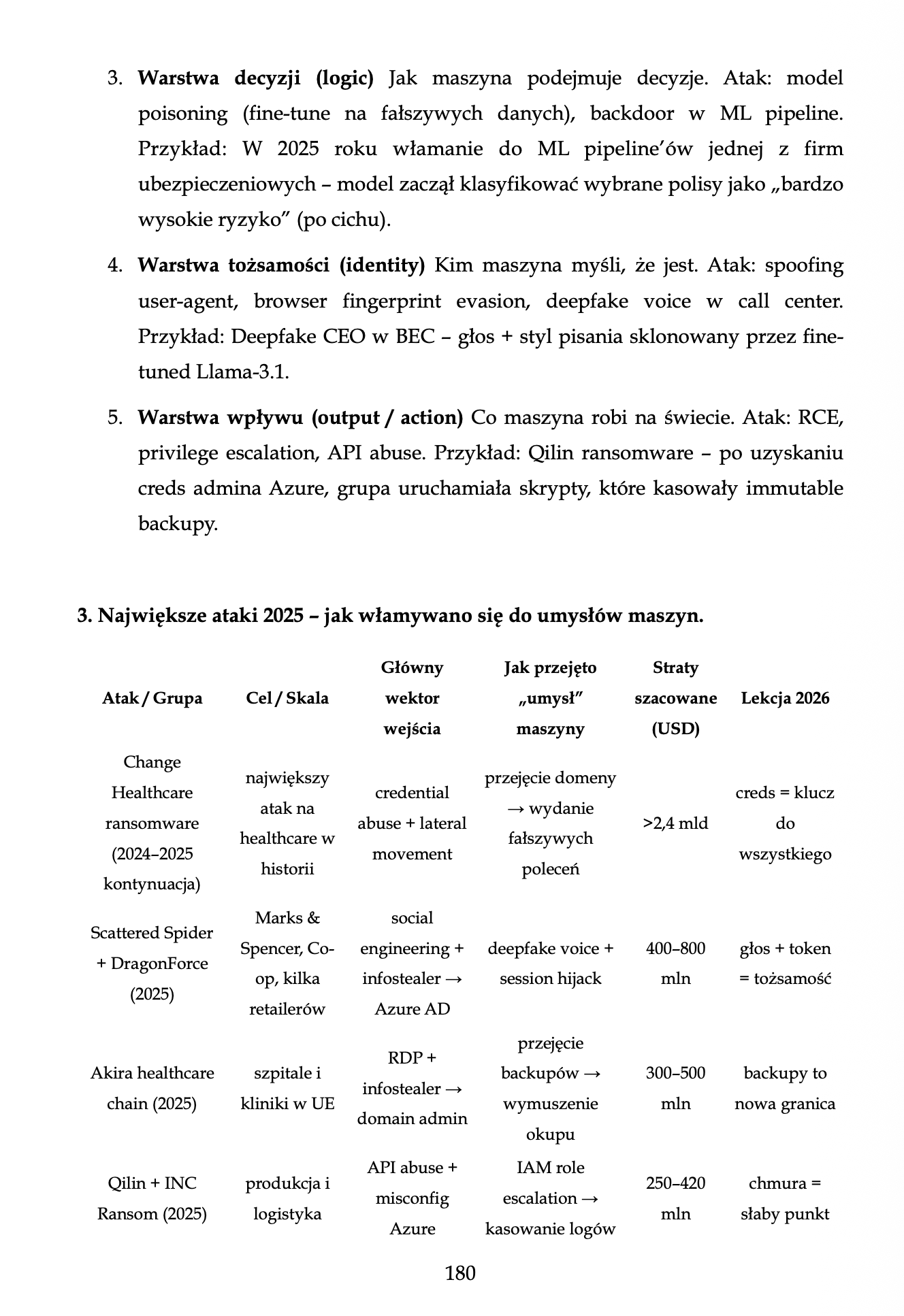

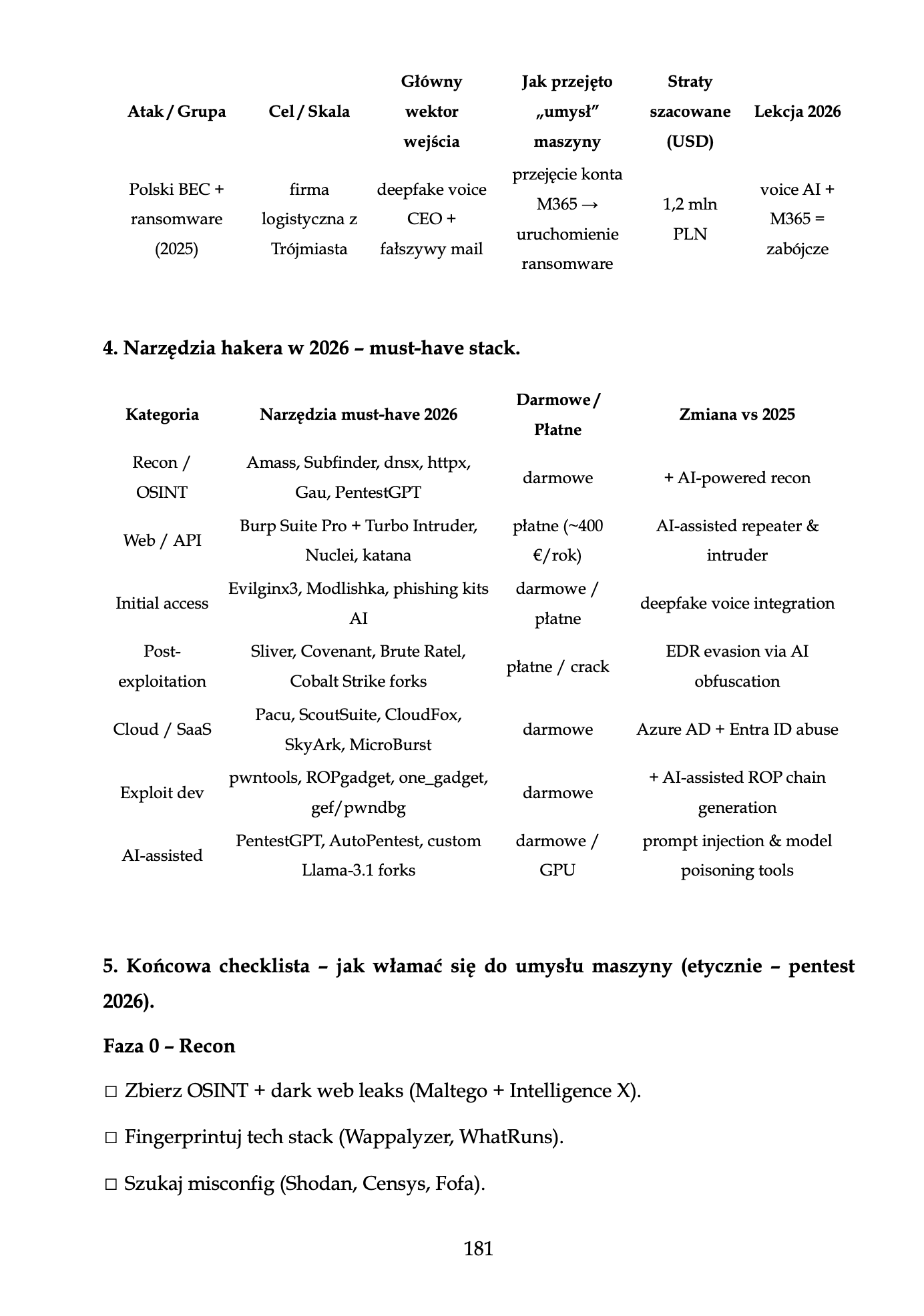

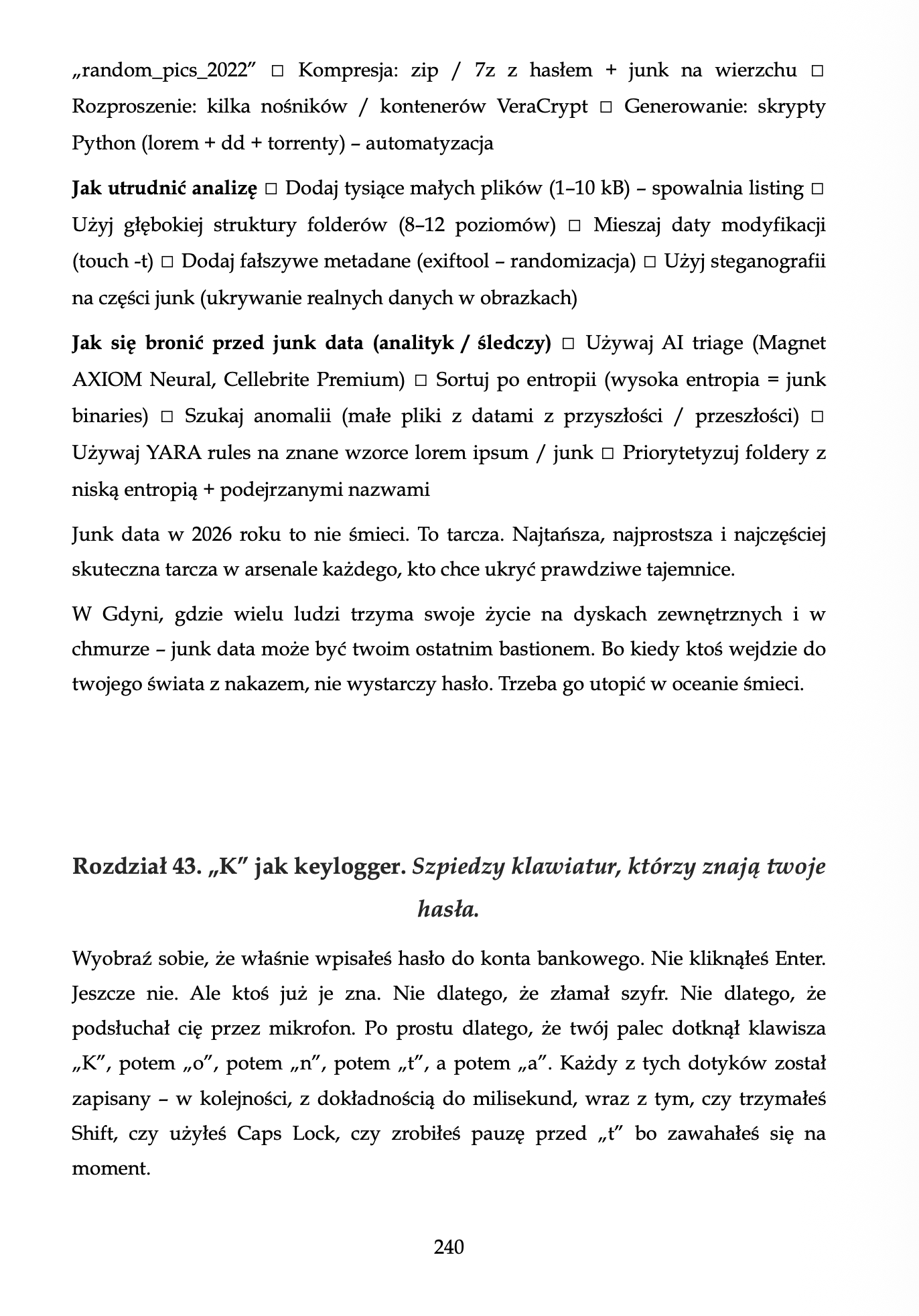

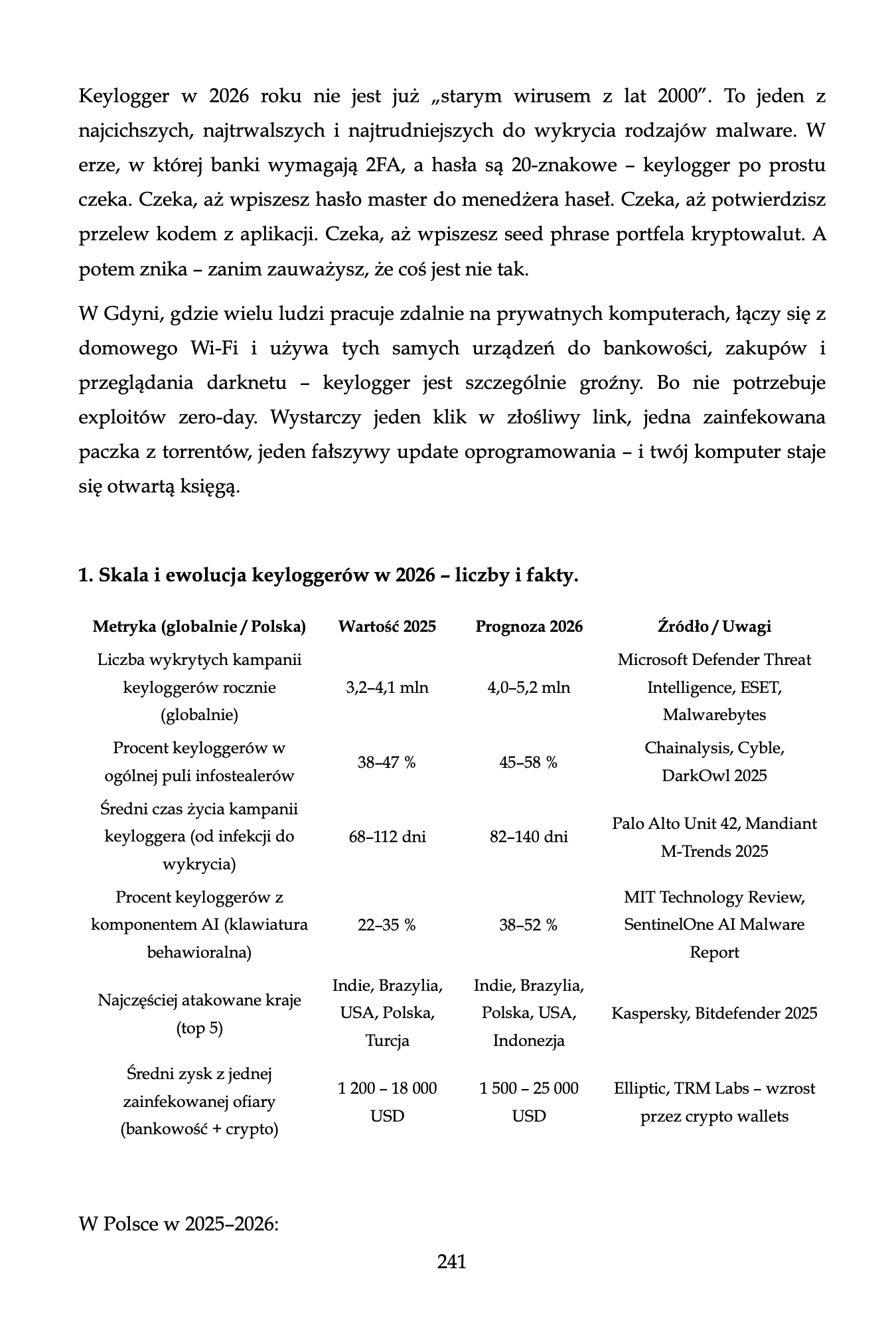

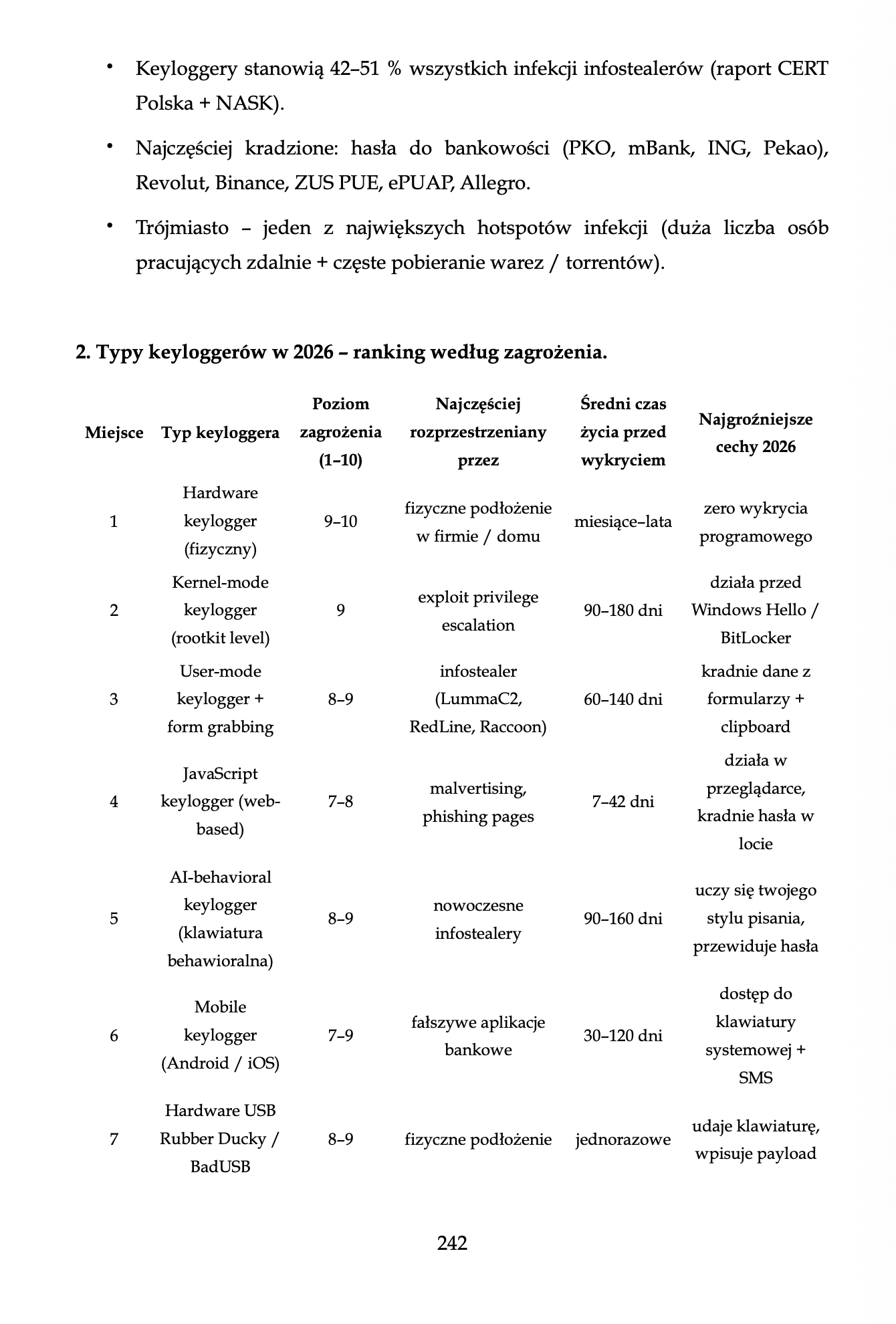

- Zagrożenia cybernetyczne: Rozbudowane rozdziały o atakach hakerskich (brute-force, dictionary attacks), ransomware (jak Akira czy LockBit), botnetach (Mirai, Mozi), malware (infostealery jak LummaC2), phishingu, doxxingu, keyloggerach i spyware. Z case studies z realnych operacji jak Onymous czy WannaCry, plus statystyki z 2025–2026 (np. 5,5–7,5 mln nowych wariantów malware rocznie).

- Społeczne i polityczne aspekty: Handel ludźmi, narkotykami, bronią; propaganda, fake news, terroryzm, radykalizacja; cenzura w krajach jak Chiny czy Rosja. Omówienie roli agencji wywiadowczych (NSA, CIA) i narzędzi jak XKeyscore, z etycznymi dylematami whistleblowers (np. Snowden).

- Obrona i praktyczne rady: Jak chronić się przed wyciekami (Have I Been Pwned?), śledzeniem (geotagging, metadata), identity theft; testy penetracyjne, forensics cyfrowe, password managery (Bitwarden, LastPass). Plus trendy na 2026–2030: AI w cyberatakach, quantum computing i bezhasłowa przyszłość (FIDO2).

- Dodatkowe elementy: Tabele porównawcze (np. typy malware, password managery), case studies historyczne, praktyczne ćwiczenia (np. symulacje w VM) i prognozy przyszłości – wszystko podparte danymi z raportów jak Chainalysis, CERT Polska czy AV-Test.

To nie jest suchy podręcznik – to wciągająca, fascynująca lektura, która łączy teorię z praktyką, czyniąc skomplikowane tematy przystępnymi. W świecie, gdzie każdy klik zostawia ślad, ta książka nauczy Cię kontroli nad swoją cyfrową tożsamością, zwiększy świadomość i pomoże unikać pułapek, które czyhają na naiwnych.

- Dlaczego warto kupić właśnie teraz?: W 2026 roku cyberzagrożenia rosną wykładniczo – ataki ransomware wzrosły o 60%, a wycieki danych dotykają milionów. Ten przewodnik to inwestycja w bezpieczeństwo, z aktualną wiedzą na temat AI-malware, IoT exploits i cyberwojny.

- Opinie czytelników: „Rewelacyjny przewodnik – wreszcie fakty zamiast mitów!” – entuzjaści IT. „Pomógł mi zrozumieć i chronić się w sieci” – zwykli użytkownicy.

Nie czekaj, aż mroczna sieć Cię zaskoczy – wejdź do niej przygotowany! Kup teraz i odkryj, dlaczego ten przewodnik to must-have dla każdego, kto ceni swoją cyfrową wolność i chce być o krok przed hakerami.

Recenzje

Nie mamy jeszcze recenzji